如何用木头做一个-如何用木头做电脑系统盘

1.计算器是怎么工作的?用什么语言编写的?

2.我看有的人画漫画可以在纸上画好后扫描到电脑里那是什么东西,数位板也给我介绍一下

3.台式电脑如何更换硬盘

4.什么叫做“木马”?

5.古代计算工具有哪些?

计算器是怎么工作的?用什么语言编写的?

计算器由运算器、控制器、存储器等程序共同协调工作。

用程序语言编写。

计算器一般由运算器、控制器、存储器、键盘、显示器、电源和一些可选外围设备及电子配件通过人工或机器设备组成。

低档计算器的运算器、控制器由数字逻辑电路实现简单的串行运算,其随机存储器只有一、二个单元,供累加存储用。高档计算器由微处理器和只读存储器实现各种复杂的运算程序,有较多的随机存储单元以存放输入程序和数据。键盘是计算器的输入部件,一般采用接触式或传感式。

中国古代最早采用的一种计算工具叫筹策,又被叫做算筹。这种算筹多用竹子制成,也有用木头,兽骨充当材料的.约二百七十枚一束,放在布袋里可随身携带。直到今天仍在使用的珠算盘,是中国古代计算工具领域中的另一项发明,明代时的珠算盘已经与现代的珠算盘几乎相同。?

17世纪初,西方国家的计算工具有了较大的发展,英国数学家纳皮尔发明的"纳皮尔算筹",英国牧师奥却德发明了圆柱型对数计算尺,这种计算尺不仅能做加减乘除、乘方、开方运算,甚至可以计算三角函数,指数函数和对数函数,这些计算工具不仅带动了计算器的发展,也为现代计算器发展奠定了良好的基础,成为现代社会应用广泛的计算工具。

我看有的人画漫画可以在纸上画好后扫描到电脑里那是什么东西,数位板也给我介绍一下

那个应该叫扫描仪

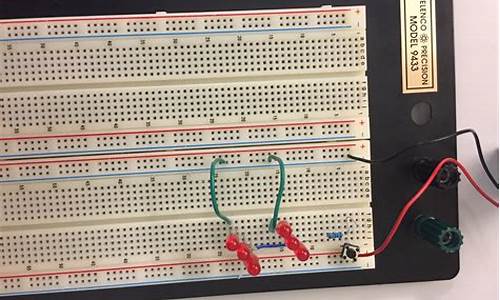

数位板,又名绘图板、绘画板、手绘板等等,是计算机输入设备的一种,通常是由一块板子和一支压感笔组成,它和手写板等作为非常规的输入产品相类似,都针对一定的使用群体。与手写板所不同的是,数位板主要针对设计类的办公人士,用作绘画创作方面,就像画家的画板和画笔,我们在**中常见的逼真的画面和栩栩如生的人物,据说就是通过数位板一笔一笔画出来的。数位板的这项绘画功能,是键盘和手写板无法媲美之处。数位板主要面向设计、美术相关专业师生、广告公司与设计工作室以及Flash矢量动画制作者。

数位板同键盘、鼠标、手写板一样都是计算机输入设备。如果电脑没有配

wacom影拓5

置数位板,那在绘画创作上会很不方便,电脑将无法感应作画者用笔的轻重,所有的线条都将没有粗细之分。随着科学技术的发展,数位板作为一种绘画方向的输入工具,已经成为鼠标和键盘等输入工具的有益补充,其应用范围也从二维作画,向3D绘图,3D雕刻等方向不断拓展其应用范围。

数位板通常是由一块板子和一支压感笔组成,就像画家的画板和画笔,只是他们不是木头做的而是精密的电子产品。在没有数位板的时候,我们通常用鼠标来画画,不过鼠标毕竟不是画家手里的画笔,用它画画,不是很灵活,不信你尝试用它画个圈圈或者临摹一幅画看看,你就会怀念你拿铅笔在纸上画画的感觉了。

世界上最大的数位板生产厂商是WACOM公司,除了wacom以外,国内还有绘王,友基,汉王等国产品牌。《泰坦尼克号》和《魅影危机》(星球大战前传)影片中一些逼真的画面和栩栩如生的人物都是通过数位板的辅助制作出来的。随着数位板技术和应用的不断成熟,越来越多的**电视剧都使用到了数位板来进行辅助制作

编辑本段数位板工作原理

数位板硬件上采用的是电磁式感应原理,在光标定位及移动过程中,完全是通过电磁感应来完成的。数位板的板子内,有一块电路板,上面有横竖均衡排列的线条,将数位板切割成一定数量的正方形,板面上方产生均衡的纵横交错的磁场,笔尖在数位板上移动的时候,切割磁场,从而产生电信号,通过多点定位,数位板芯片就可以精确的确定数位板笔尖的位置。因此数位板光标移动过程中笔不需要接触数位板就可以移动,感应高度一般为15毫米。有源无线的数位板原理和无源无线的有一定区别,有电池的笔本身可以释放出一定的磁场,而无电池的笔则通过将数位板产生的磁场反射来完成。压感产生于笔中的压力电阻,压感通过磁场信号反馈到数位板上。

编辑本段功能作用

数位板可以让你找回拿着笔在纸上画画的感觉,不仅如此,它还能做很多意想不到的事情。它可以模拟各种各样的画家的画笔,例如模拟最常见的毛笔,当我们用力的时候毛笔能画很粗的线条,当我们用力很轻的时候,它可以画出很细很淡的线条,它可以模拟喷枪,当你用力一些的时候它能喷出更多的墨和更大的范围,而且还能根据你的笔倾斜的角度,喷出扇形等等的效果...除了模拟传统的各种画笔效果外,它还可以利

绘王数位板(11张)

用电脑的优势,作出使用传统工具无法实现的效果,例如根据压力大小进行图案的贴图绘画,你只需要轻轻几笔就能很容易绘出一片开满大小形状各异的鲜花的芳草地...

好的硬件需要好的软件的支持,数位板作为一种硬件输入工具,结合Painter、Photoshop等绘图软件,可以创作出各种风格的作品:油画、水彩画、素描... 要知道,用数位板和压感笔,结合Painter软件就能模拟400多种笔触,如果你觉得还不够,你还可以自己定义!

当然,除了CG绘画之外,它还能做很多事情……主要参数参数详解——压感、分辨率、读取速度、板面大小

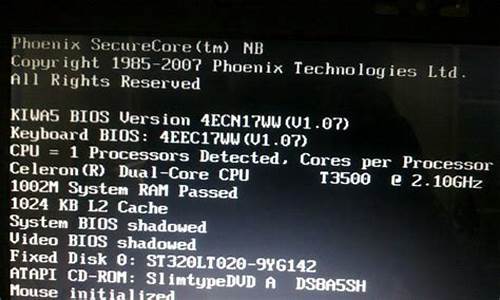

台式电脑如何更换硬盘

换硬盘的硬件很简单。

你拿着新硬盘,关闭电脑,拔掉电源,打开机箱,找到里面和硬盘样子一样的东西,拔掉上面连接的线,拧下硬盘与机械的固定螺钉,就可以卸下旧硬盘。

然后把新硬盘装到原来的位置,拧好螺钉,把线按原样插上,就可以了。

比较麻烦的是后续。如果你只是一个硬盘的台式机,或者你换掉了系统盘,那你的电脑就没有操作系统了,也就是完全启动不了了。此时需要重新安装操作系统。

愿意学习的话,网上搜一下安装的教程吧。不愿意学习就找朋友同事来帮忙。

什么叫做“木马”?

什么是木马?

特洛伊木马(以下简称木马),英文叫做“Trojan house”,其名称取自希腊神话的特洛伊木马记。

它是一种基于远程控制的黑客工具,具有隐蔽性和非授权性的特点。

所谓隐蔽性是指木马的设计者为了防止木马被发现,会采用多种手段隐藏木马,这样服务端即使发现感染了木马,由于不能确定其具体位置,往往只能望“马”兴叹。

所谓非授权性是指一旦控制端与服务端连接后,控制端将享有服务端的大部分操作权限,包括修改文件,修改注册表,控制鼠标,键盘等等,而这些权力并不是服务端赋予的,而是通过木马程序窃取的。

从木马的发展来看,基本上可以分为两个阶段。

最初网络还处于以UNIX平台为主的时期,木马就产生了,当时的木马程序的功能相对简单,往往是将一段程序嵌入到系统文件中,用跳转指令来执行一些木马的功能,在这个时期木马的设计者和使用者大都是些技术人员,必须具备相当的网络和编程知识。

而后随着WINDOWS平台的日益普及,一些基于图形操作的木马程序出现了,用户界面的改善,使使用者不用懂太多的专业知识就可以熟练的操作木马,相对的木马入侵事件也频繁出现,而且由于这个时期木马的功能已日趋完善,因此对服务端的破坏也更大了。

所以所木马发展到今天,已经无所不用其极,一旦被木马控制,你的电脑将毫无秘密可言。

鉴于木马的巨大危害性,我们将分原理篇,防御与反击篇,资料篇三部分来详细介绍木马,希望大家对特洛伊木马这种攻击手段有一个透彻的了解。

原 理 篇

基础知识

在介绍木马的原理之前有一些木马构成的基础知识我们要事先加以说明,因为下面有很多地方会提到这些内容。

一个完整的木马系统由硬件部分,软件部分和具体连接部分组成。

(1)硬件部分:建立木马连接所必须的硬件实体。 控制端:对服务端进行远程控制的一方。 服务端:被控制端远程控制的一方。 INTERNET:控制端对服务端进行远程控制,数据传输的网络载体。

(2)软件部分:实现远程控制所必须的软件程序。 控制端程序:控制端用以远程控制服务端的程序。 木马程序:潜入服务端内部,获取其操作权限的程序。 木马配置程序:设置木马程序的端口号,触发条件,木马名称等,使其在服务端藏得更隐蔽的程序。

(3)具体连接部分:通过INTERNET在服务端和控制端之间建立一条木马通道所必须的元素。 控制端IP,服务端IP:即控制端,服务端的网络地址,也是木马进行数据传输的目的地。 控制端端口,木马端口:即控制端,服务端的数据入口,通过这个入口,数据可直达控制端程序或木马 程序。

木马原理

用木马这种黑客工具进行网络入侵,从过程上看大致可分为六步(具体可见下图),下面我们就按这六步来详细阐述木马的攻击原理。

一.配置木马

一般来说一个设计成熟的木马都有木马配置程序,从具体的配置内容看,主要是为了实现以下两方 面功能:

(1)木马伪装:木马配置程序为了在服务端尽可能的好的隐藏木马,会采用多种伪装手段,如修改图标 ,捆绑文件,定制端口,自我销毁等,我们将在“传播木马”这一节中详细介绍。

(2)信息反馈:木马配置程序将就信息反馈的方式或地址进行设置,如设置信息反馈的邮件地址,IRC号 ,ICO号等等,具体的我们将在“信息反馈”这一节中详细介绍。

二.传播木马

(1)传播方式:

木马的传播方式主要有两种:一种是通过E-MAIL,控制端将木马程序以附件的形式夹在邮件中发送出 去, 收信人只要打开附件系统就会感染木马;另一种是软件下载,一些非正规的网站以提供软件下载为 名义, 将木马捆绑在软件安装程序上,下载后,只要一运行这些程序,木马就会自动安装。

(2)伪装方式:

鉴于木马的危害性,很多人对木马知识还是有一定了解的,这对木马的传播起了一定的抑制作用,这 是木马设计者所不愿见到的,因此他们开发了多种功能来伪装木马,以达到降低用户警觉,欺骗用户的目 的。

(一)修改图标

当你在E-MAIL的附件中看到这个图标时,是否会认为这是个文本文件呢?但是我不得不告 诉你,这也有可能是个木马程序,现在 已经有木马可以将木马服务端程序的图标改成HTML,TXT, ZIP等各种文件的图标,这有相当大的迷 惑性,但是目前提供这种功能的木马还不多见,并且这种 伪装也不是无懈可击的,所以不必整天提 心吊胆,疑神疑鬼的。

(二)捆绑文件

这种伪装手段是将木马捆绑到一个安装程序上,当安装程序运行时,木马在用户毫无察觉的 情况下 ,偷偷的进入了系统。至于被捆绑的文件一般是可执行文件(即EXE,COM一类的文件)。

(三)出错显示

有一定木马知识的人都知道,如果打开一个文件,没有任何反应,这很可能就是个木马程序, 木马的 设计者也意识到了这个缺陷,所以已经有木马提供了一个叫做出错显示的功能。当服务 端用户打开木 马程序时,会弹出一个如下图所示的错误提示框(这当然是假的),错误内容可自由 定义,大多会定制成 一些诸如“文件已破坏,无法打开的!”之类的信息,当服务端用户信以 为真时,木马却悄悄侵入了 系统。

(四)定制端口

很多老式的木马端口都是固定的,这给判断是否感染了木马带来了方便,只要查一下特定的 端口就 知道感染了什么木马,所以现在很多新式的木马都加入了定制端口的功能,控制端用户可 以在1024---65535之间任选一个端口作为木马端口(一般不选1024以下的端口),这样就给判断 所感染木马类型带 来了麻烦。

(五)自我销毁

这项功能是为了弥补木马的一个缺陷。我们知道当服务端用户打开含有木马的文件后,木马 会将自己拷贝到WINDOWS的系统文件夹中(C:\WINDOWS或C:\WINDOWS\SYSTEM目录下),一般来说 原木马文件 和系统文件夹中的木马文件的大小是一样的(捆绑文件的木马除外),那么中了木马 的朋友只要在近来 收到的信件和下载的软件中找到原木马文件,然后根据原木马的大小去系统 文件夹找相同大小的文件, 判断一下哪个是木马就行了。而木马的自我销毁功能是指安装完木 马后,原木马文件将自动销毁,这 样服务端用户就很难找到木马的来源,在没有查杀木马的工 具帮助下,就很难删除木马了。

(六)木马更名

安装到系统文件夹中的木马的文件名一般是固定的,那么只要根据一些查杀木马的文章,按 图索骥在系统文件夹查找特定的文件,就可以断定中了什么木马。所以现在有很多木马都允许控 制端用户自由定制安装后的木马文件名,这样很难判断所感染的木马类型了。

三.运行木马

服务端用户运行木马或捆绑木马的程序后,木马就会自动进行安装。首先将自身拷贝到WINDOWS的 系统文件夹中(C:\WINDOWS或C:\WINDOWS\SYSTEM目录下),然后在注册表,启动组,非启动组中设置好木马 的触发条件 ,这样木马的安装就完成了。安装后就可以启动木马了,具体过程见下图:

(1)由触发条件激活木马

触发条件是指启动木马的条件,大致出现在下面八个地方:

1.注册表:打开HKEY_LOCAL_MACHINE\Software\Microsoft\Windows\CurrentVersion\下的五个以Run 和RunServices主键,在其中寻找可能是启动木马的键值。

2.WIN.INI:C:\WINDOWS目录下有一个配置文件win.ini,用文本方式打开,在[windows]字段中有启动 命令 load=和run=,在一般情况下是空白的,如果有启动程序,可能是木马。 3.SYSTEM.INI:C:\WINDOWS目录下有个配置文件system.ini,用文本方式打开,在[386Enh],[mic], [drivers32]中有命令行,在其中寻找木马的启动命令。

4.Autoexec.bat和Config.sys:在C盘根目录下的这两个文件也可以启动木马。但这种加载方式一般都 需要控制端用户与服务端建立连接后,将已添加木马启动命令的同名 文件上传 到服务端覆盖这两个文件才行。

5.*.INI:即应用程序的启动配置文件,控制端利用这些文件能启动程序的特点,将制作好的带有木马 启动命令的同名文件上传到服务端覆盖这同名文件,这样就可以达到启动木马的目的了。

6.注册表:打开HKEY_CLASSES_ROOT\文件类型\shell\open\command主键,查看其键值。举个例子,国产 木马“冰河”就是修改HKEY_CLASSES_ROOT\txtfile\shell\open\command下的键值,将“C :\WINDOWS \NOTEPAD.EXE %1”该为“C:\WINDOWS\SYSTEM\SYXXXPLR.EXE %1”,这时你双 击一个TXT文件 后,原本应用NOTEPAD打开文件的,现在却变成启动木马程序了。还要说明 的是不光是TXT文件 ,通过修改HTML,EXE,ZIP等文件的启动命令的键值都可以启动木马 ,不同之处只在于“文件类型”这个主键的差别,TXT是txtfile,ZIP是WINZIP,大家可以 试着去找一下。

7.捆绑文件:实现这种触发条件首先要控制端和服务端已通过木马建立连接,然后控制端用户用工具 软件将木马文件和某一应用程序捆绑在一起,然后上传到服务端覆盖原文件,这样即使 木马被删 除了,只要运行捆绑了木马的应用程序,木马又会被安装上去了。

8.启动菜单:在“开始---程序---启动”选项下也可能有木马的触发条件。

(2)木马运行过程

木马被激活后,进入内存,并开启事先定义的木马端口,准备与控制端建立连接。这时服务端用 户可以在MS-DOS方式下,键入NETSTAT -AN查看端口状态,一般个人电脑在脱机状态下是不会有端口 开放的,如果有端口开放,你就要注意是否感染木马了。下面是电脑感染木马后,用NETSTAT命令查 看端口的两个实例:

其中①是服务端与控制端建立连接时的显示状态,②是服务端与控制端还未建立连接时的显示状态。

在上网过程中要下载软件,发送信件,网上聊天等必然打开一些端口,下面是一些常用的端口:

(1)1---1024之间的端口:这些端口叫保留端口,是专给一些对外通讯的程序用的,如FTP使用21, SMTP使用25,POP3使用110等。只有很少木马会用保留端口作为木马端口 的。

(2)1025以上的连续端口:在上网浏览网站时,浏览器会打开多个连续的端口下载文字,到本地 硬盘上,这些端口都是1025以上的连续端口。

(3)4000端口:这是OICQ的通讯端口。

(4)6667端口:这是IRC的通讯端口。 除上述的端口基本可以排除在外,如发现还有其它端口打开,尤其是数值比较大的端口,那就要怀疑 是否感染了木马,当然如果木马有定制端口的功能,那任何端口都有可能是木马端口。

四.信息泄露:

一般来说,设计成熟的木马都有一个信息反馈机制。所谓信息反馈机制是指木马成功安装后会收集 一些服务端的软硬件信息,并通过E-MAIL,IRC或ICO的方式告知控制端用户。下图是一个典型的信息反 馈邮件。

从这封邮件中我们可以知道服务端的一些软硬件信息,包括使用的操作系统,系统目录,硬盘分区况, 系统口令等,在这些信息中,最重要的是服务端IP,因为只有得到这个参数,控制端才能与服务端建立 连接,具体的连接方法我们会在下一节中讲解。

五.建立连接:

这一节我们讲解一下木马连接是怎样建立的 。一个木马连接的建立首先必须满足两个条件:一是 服务端已安装了木马程序;二是控制端,服务端都要在线 。在此基础上控制端可以通过木马端口与服 务端建立连接。为了便于说明我们采用图示的形式来讲解。

如上图所示A机为控制端,B机为服务端,对于A机来说要与B机建立连接必须知道B机的木马端口和IP地 址,由于木马端口是A机事先设定的,为已知项,所以最重要的是如何获得B机的IP地址。获得B机的IP 地址的方法主要有两种:信息反馈和IP扫描。对于前一种已在上一节中已经介绍过了,不再赘述,我们 重点来介绍IP扫描,因为B机装有木马程序,所以它的木马端口7626是处于开放状态的,所以现在A机只 要扫描IP地址段中7626端口开放的主机就行了,例如图中B机的IP地址是202.102.47.56,当A机扫描到 这个IP时发现它的7626端口是开放的,那么这个IP就会被添加到列表中,这时A机就可以通过木马的控 制端程序向B机发出连接信号,B机中的木马程序收到信号后立即作出响应,当A机收到响应的信号后, 开启一个随即端口1031与B机的木马端口7626建立连接,到这时一个木马连接才算真正建立。值得一提 的要扫描整个IP地址段显然费时费力,一般来说控制端都是先通过信息反馈获得服务端的IP地址,由于 拨号上网的IP是动态的,即用户每次上网的IP都是不同的,但是这个IP是在一定范围内变动的,如图中 B机的IP是202.102.47.56,那么B机上网IP的变动范围是在202.102.000.000---202.102.255.255,所以 每次控制端只要搜索这个IP地址段就可以找到B机了。

六.远程控制:

木马连接建立后,控制端端口和木马端口之间将会出现一条通道,见下图

控制端上的控制端程序可藉这条通道与服务端上的木马程序取得联系,并通过木马程序对服务端进行远 程控制。下面我们就介绍一下控制端具体能享有哪些控制权限,这远比你想象的要大。

(1)窃取密码:一切以明文的形式,*形式或缓存在CACHE中的密码都能被木马侦测到,此外很多木马还 提供有击键记录功能,它将会记录服务端每次敲击键盘的动作,所以一旦有木马入侵, 密码将很容易被窃取。

(2)文件操作:控制端可藉由远程控制对服务端上的文件进行删除,新建,修改,上传,下载,运行,更改属 性等一系列操作,基本涵盖了WINDOWS平台上所有的文件操作功能。

(3)修改注册表:控制端可任意修改服务端注册表,包括删除,新建或修改主键,子键,键值。有了这 项功能控制端就可以禁止服务端软驱,光驱的使用,锁住服务端的注册表,将服务端 上木马的触发条件设置得更隐蔽的一系列高级操作。

(4)系统操作:这项内容包括重启或关闭服务端操作系统,断开服务端网络连接,控制服务端的鼠标, 键盘,监视服务端桌面操作,查看服务端进程等,控制端甚至可以随时给服务端发送信 息,想象一下,当服务端的桌面上突然跳出一段话,不吓人一跳才怪

三者差异,其实现在已经越来越小了。

蠕虫,现在具体指那些通过漏洞或者电子邮件等快速传播的程序,它们大都以快速传播为目的,以此躲避彻底查杀,蠕虫一般很少感染可执行文件。

当攻击者进入你的系统后,它会放置一个木马,或者,攻击者会欺骗你运行木马。木马的作用是帮助攻击者更加容易地操作你的电脑,它们很少自行破坏文件,因为它们一般要长期待在你的系统中。

病毒,最大类的东西,按照现在的分类趋势,病毒几乎能够涵盖木马和蠕虫,它泛指那些对用户有害的程序,又特指其中会自我传播的那一部分。早期的,一般意义的病毒是指会感染文件的文件型病毒。

古代计算工具有哪些?

有算筹、算盘。

1、算筹

根据史书的记载和考古材料的发现,古代的算筹实际上是一根根同样长短和粗细的小棍子,一般长为13--14cm,径粗0.2~0.3cm,多用竹子制成。

也有用木头、兽骨、象牙、金属等材料制成的,大约二百七十几枚为一束,放在一个布袋里,系在腰部随身携带。需要记数和计算的时候,就把它们取出来,放在桌上、炕上或地上都能摆弄。

2、算盘

算盘,又作祘盘,珠算盘是我们祖先创造发明的一种简便的计算工具,珠算盘起源于北宋时代,北宋串档算珠。算盘是中国古代劳动人民发明创造的一种简便的计算工具。

中国是算盘的故乡,在计算机已被普遍使用的今天,古老的算盘不仅没有被废弃,反而因它的灵便、准确等优点,在许多国家方兴未艾。

因此,人们往往把算盘的发明与中国古代四大发明相提并论,由于珠算盘运算方便、快速,几千年来一直是中国古代劳动人民普遍使用的计算工具,即使现代最先进的电子计算器也不能完全取代珠算盘的作用。

联合国教科文组织刚刚在阿塞拜疆首都巴库通过,珠算正式成为人类非物质文化遗产。这也是我国第30项被列为非遗的项目。

扩展资料:

1、算筹的计算规则

按照中国古代的筹算规则,算筹记数的表示方法为:个位用纵式,十位用横式,百位再用纵式,千位再用横式,万位再用纵式等等(到搜狗可以查)这样从右到左,纵横相间,以此类推,就可以用算筹表示出任意大的自然数了。

由于它位与位之间的纵横变换,且每一位都有固定的摆法,所以既不会混淆,也不会错位。毫无疑问,这样一种算筹记数法和现代通行的十进位制记数法是完全一致的。

2、算盘的计算规则

从右往左分别是个,十,百,千,万,十万,以此类推。最右边第一竖排,下面五个珠子代表一二三四五。当到五时,就拨动上面一个珠子。下面一个珠子代表一。上面一个珠子代表五。当第一竖排满十了就进到十位。同理。后面也一样。

百度百科——算盘

百度百科——算筹

声明:本站所有文章资源内容,如无特殊说明或标注,均为采集网络资源。如若本站内容侵犯了原著者的合法权益,可联系本站删除。