系统自动毁灭_电脑系统自毁装置

1.安全系统包括几部分?

2.电脑自毁程序

3.黑客精英的内容简介

4.知识机器人是一种怎样的计算机病毒程序?

5.为什么飞船上总有自毁系统

**看多了吧,没有这种指令。当然有编程高手,通过编程设定满足条件下,计算机自动删除指定数据,释放木马,这是有的。但要注意,没有不透风的墙,如果是恶意破坏公私重要数据,是有可能涉及触犯法律的。曾经报道,有人将删除公司重要数据的条件设定为自己工资连续三个月为0,即离职,最后坐了牢。

安全系统包括几部分?

“木马”全称是“特洛伊木马(Trojan Horse)”,原指古希腊士兵藏在木马内进入敌方城市从而占领敌方城市的故事。在Internet上,“特洛伊木马”指一些程序设计人员在其可从网络上下载(Download)的应用程序或游戏中,包含了可以控制用户的计算机系统的程序,可能造成用户的系统被破坏甚至瘫痪。

“木马”程序会想尽一切办法隐藏自己,主要途径有:在任务栏中隐藏自己,这是最基本的只要把Form的Visible属性设为False、ShowInTaskBar设为False,程序运行时就不会出现在任务栏中了。在任务管理器中隐形:将程序设为“系统服务”可以很轻松地伪装自己。

当然它也会悄无声息地启动,你当然不会指望用户每次启动后点击“木马”图标来运行服务端,:),“木马”会在每次用户启动时自动装载服务端,Windows系统启动时自动加载应用程序的方法,“木马”都会用上,如:启动组、win.ini、system.ini、注册表等等都是“木马”藏身的好地方。下面具体谈谈“木马”是怎样自动加载的。

在win.ini文件中,在[WINDOWS]下面,“run=”和“load=”是可能加载“木马”程序的途径,必须仔细留心它们。一般情况下,它们的等号后面什么都没有,如果发现后面跟有路径与文件名不是你熟悉的启动文件,你的计算机就可能中上“木马”了。当然你也得看清楚,因为好多“木马”,如“AOL Trojan木马”,它把自身伪装成command.exe文件,如果不注意可能不会发现它不是真正的系统启动文件。

在system.ini文件中,在[BOOT]下面有个“shell=文件名”。正确的文件名应该是“explorer.exe”,如果不是“explorer.exe”,而是“shell= explorer.exe 程序名”,那么后面跟着的那个程序就是“木马”程序,就是说你已经中“木马”了。

在注册表中的情况最复杂,通过regedit命令打开注册表编辑器,在点击至:“HKEY-LOCAL-MACHINE\Software\Microsoft\Windows\CurrentVersion\Run”目录下,查看键值中有没有自己不熟悉的自动启动文件,扩展名为EXE,这里切记:有的“木马”程序生成的文件很像系统自身文件,想通过伪装蒙混过关,如“Acid Battery v1.0木马”,它将注册表“HKEY-LOCAL-MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run”下的Explorer 键值改为Explorer=“C:\WINDOWS\expiorer.exe”,“木马”程序与真正的Explorer之间只有“i”与“l”的差别。当然在注册表中还有很多地方都可以隐藏“木马”程序,如:“HKEY-CURRENT-USER\Software\Microsoft\Windows\CurrentVersion\Run”、“HKEY-USERS\****\Software\Microsoft\Windows\CurrentVersion\Run”的目录下都有可能,最好的办法就是在“HKEY-LOCAL-MACHINE\Software\Microsoft\Windows\CurrentVersion\Run”下找到“木马”程序的文件名,再在整个注册表中搜索即可。

知道了“木马”的工作原理,查杀“木马”就变得很容易,如果发现有“木马”存在,最安全也是最有效的方法就是马上将计算机与网络断开,防止黑客通过网络对你进行攻击。然后编辑win.ini文件,将[WINDOWS]下面,“run=“木马”程序”或“load=“木马”程序”更改为“run=”和“load=”;编辑system.ini文件,将[BOOT]下面的“shell=‘木马’文件”,更改为:“shell=explorer.exe”;在注册表中,用regedit对注册表进行编辑,先在“HKEY-LOCAL-MACHINE\Software\Microsoft\Windows\CurrentVersion\Run”下找到“木马”程序的文件名,再在整个注册表中搜索并替换掉“木马”程序,有时候还需注意的是:有的“木马”程序并不是直接将“HKEY-LOCAL-MACHINE\Software\Microsoft\Windows\CurrentVersion\Run”下的“木马”键值删除就行了,因为有的“木马”如:BladeRunner“木马”,如果你删除它,“木马”会立即自动加上,你需要的是记下“木马”的名字与目录,然后退回到MS-DOS下,找到此“木马”文件并删除掉。重新启动计算机,然后再到注册表中将所有“木马”文件的键值删除。至此,我们就大功告成了。

有事找我.QQ:397778396(表明一下身份)

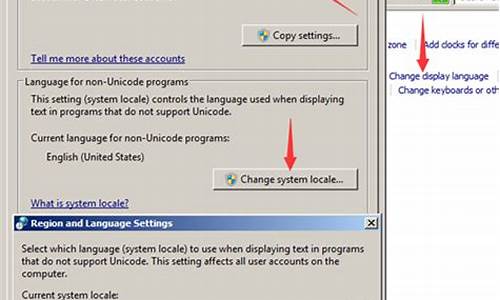

电脑自毁程序

安全系统的功用是当运载火箭在飞行中一旦出现故障不能继续飞行时,将其在空中炸毁,避免运载火箭坠落时给地面造成灾难性的危害。安全系统包括运载火箭上的自毁系统和地面的无线电安全系统两部分。

其自毁系统由测量装置、计算机和爆炸装置组成。当运载火箭的飞行姿态、飞行速度超出允许的范围时,计算机会立即发出引爆爆炸装置的指令,使运载火箭在空中自毁。无线电安全系统则是由地面雷达对运载火箭的飞行轨道进行测量,当运载火箭的飞行超出预先规定的安全范围时,由地面发出引爆箭上爆炸装置的指令,箭上的接收机接收后将火箭在空中炸毁。

黑客精英的内容简介

自毁程序是一些电脑高手编写的可执行代码,没有现成的。我给个代码你看一下,如果你能看懂就可以用了。面的代码由Gary Nebbett写就.Gary Nebbett乃是WINDOWS NT/2000 NATIVE API REFERENCE的作者.乃NT系统一等一的高手.下面就分析一些他的这段代码.

这段代码在PROCESS没有结束前就将启动PROCESS的EXE文件删除了.

int main(int argc, char *argv[])

{

HMODULE module = GetModuleHandle(0);

CHAR buf[MAX_PATH];

GetModuleFileName(module, buf, sizeof buf);

CloseHandle(HANDLE(4));

__asm {

lea eax, buf

push 0

push 0

push eax

push ExitProcess

push module

push DeleteFile

push UnmapViewOfFile

ret

}

return 0;

}

现在,我们先看一下堆栈中的东西

偏移 内容

24 0

20 0

16 offset buf

12 address of ExitProcess

8 module

4 address of DeleteFile

0 address of UnmapViewOfFile

调用RET返回到了UnmapViewOfFile,也就是栈里的偏移0所指的地方.当进入UnmapViewOfFile的流程时,栈里见到的是返回地址DeleteFile和HMODUL module.也就是说调用完毕后返回到了DeleteFile的入口地址.当返回到DeleteFile时,看到了ExitProcess的地址,也就是返回地址.和参数EAX,而EAX则是buffer.buffer存的是EXE的文件名.由GetModuleFileName(module, buf, sizeof buf)返回得到.执行了DeleteFile后,就返回到了ExitProcess的函数入口.并且参数为0而返回地址也是0.0是个非法地址.如果返回到地址0则会出错.而调用ExitProcess则应该不会返回.

这段代码的精妙之处在于:

1.如果有文件的HANDLE打开,文件删除就会失败,所以,CloseHandle(HANDLE(4));是十分巧妙的一手.HANDLE4是OS的硬编码,对应于EXE的IMAGE.在缺省情况下,OS假定没有任何调用会关闭IMAGE SECTION的HANDLE,而现在,该HANDLE被关闭了.删除文件就解除了文件对应的一个句柄.

2.由于UnmapViewOfFile解除了另外一个对应IMAGE的HANDLE,而且解除了IMAGE在内存的映射.所以,后面的任何代码都不可以引用IMAGE映射地址内的任何代码.否则就OS会报错.而现在的代码在UnmapViewOfFile后则刚好没有引用到任何IMAGE内的代码.

3.在ExitProcess之前,EXE文件就被删除了.也就是说,进程尚在,而主线程所在的EXE文件已经没了.(WINNT/9X都保护这些被映射到内存的WIN32 IMAGE不被删除.)

知识机器人是一种怎样的计算机病毒程序?

虽然现实中的黑客并非都是如此简单的,但也可以让你领略到做黑客的滋味。

游戏里不需要你懂得太多的专业知识,反而会教你许多东西,只要你英语过得去。你是作为UPLINK的一个黑客,注册了以后你会得到一笔初始的资金和初始的软硬件,我只玩了一个教学任务,就是从UPLINK的TEST SERVER上**一个FILE然后SEND回到客户那里。如果你是熟悉黑客的知识,你可以自己去做,如果不会的话,会有一个教学模式一步一步的教你,我这个菜鸟也看得懂要做什么。然后你的等级会上升,你就可以正式在UPLINK的SERVER上联系客户,接取工作,完成工作就会获得回报(当然是钱啦)等级越高,任务的难度就会越高。在SERVER里,你还可以买到更厉害的软件和硬件,让你容易完成任务。

Section 1 – The Basics第一部分——基本操作

这一章介绍游戏的基础操作,怎样开始并且在不被逮到的情况下成功实施一次黑客攻击。 当你试图入侵服务器时,你需要通过其他服务器跳转你的连接。否则你可能还没来的及登录就已经被迅速地追踪到,并且被中断了连接。如果你想要连接到一个服务器,点击世界地图。在你点击你最终要连接的服务器之前,先点击其它的服务器(以白色正方形表示)。这样你将得到更多的时间来在目标服务器上完成你的任务。

这额外时间的多少取决于中间跳转了多少服务器以及你在那些服务器上的登陆方式。在一个站点上如果你拥有一个正式账户,比如说一个银行账户(地图上以加点虚线的正方形表示),这样你将比没有正式账户获得更多的时间。在一个你拥有网管登陆权限的站点(地图上以加框正方形表示)你将甚至获得更多的时间。

当你开始跳转你的连接,把InterNIC作为跳转的第一站是个不错的主意。这一点将在下一节做出解释。

如果地图上有的区域挤满了正方形,你可以使用放大键来放大地图,这样可以看得清楚点得准确。 几乎任何一个服务器都会在你开始入侵它们安全系统的那一刻开始尝试追踪你。追踪到你的时间取决于你怎样跳转连接,但如果被最终追踪到,下场是一样的:追踪结束,你被掐断了连接,或许你可以抵赖,但还是要接受罚款,你的犯罪记录中也会被添加相关条目。无论你正在做什么,在追踪时间归零之前,你必须结束工作断开连接。要做到这点,你需要一个Trace

Tracker,它能告诉你你还有多长时间才会被追踪到。你应该为自己的任务留足时间,没有什么比完成了一半任务忽然发现时间不够而被迫放弃断开连接更糟糕的了。随着经验的增长,你完成任务会越加熟练,也会更快。提高的途径只有练习。做的多了,相信你会有更好的表现。 只要你连接到一个服务器,你都会留下一些痕迹,这些被叫做日志。公司或者黑客通过这些日志将可以一步步回溯查出你跳转连接经过的站点,最终追踪到你。这被称为“被动追踪”。为了避免这个,你需要清楚你的日志。最安全的方法是从第一个跳转的站点根本删除遗留在它上面的日志。因为InterNIC的密码从不更改,它对外完全开放,所以也不用担心它会追踪你。基于这些,对于你它无疑是作为第一个连接站点的最佳选择。你可以轻易地登陆它并删除上面的痕迹。当你删除日志时,确保删得正确。你需要重点注意来删除的是“跳转”的日志,和密码检验通过的日志。它们的格式如下:

“Connection from 127.0.0.1 routed to xxx.xxx.xxx.xxx” (“跳转”的日志)

“From 127.0.0.1: Password authentication accepted” (密码检验通过)

这些是你需要删除的日志。需要注意的是,即使这样,实际上你还是留下了日志,因为当你断线时,你也会留下痕迹。只不过其它的日志都已被销毁,看上去只是很可疑罢了,因为日志将只显示一个断开连接的记录,而找不到一个连接的记录。

每次实施入侵活动都要销毁日志,只要你动作不是太慢,你将永远不会被逮到。

记住,那里都有日志,即使是电话系统,只不过你不能去取得那些日志,但不意味着它们不存在。(译者按:这一点我也是在翻译时才知道,之前遇到需获取语音识别的任务,总是直接拨通电话,实际上很危险。还好在现版本的游戏中别人似乎不会通过这些日志来追踪你。) 当你不在一个连接中的时候,你看到的最主要的画面应该是服务器列表。这个列表上列出了当前所有你已知的链接。在列表底部,有一个过滤引擎,通过它你可以检索站点。这个功能在你想从一堆站点中找到你想要的那个时十分有用。

每一个链接的左侧都有一个叉形标志,点击它可以从列表上删除这一链接,这样地图上也不会再显示它。右侧也有一个两圆相套的图标,点击它可以从地图上暂时隐藏不需要的站点,而它还会存在于列表中。直接点击链接可以直接连接到相应站点。

游戏中的大部分站点都可以通过InterNIC查询得到。做法是连接到InterNIC,点击浏览“Browse”按钮,出现一个类似于服务器列表的表单。那上面有大量链接可以加到你的列表中。只要点击加号“+”就可以了。这里同样支持检索。 当你扮演的黑客被捕,或者出现了使你不能工作下去的事态,如果你再进入游戏,将看到游戏结束画面。这里包括了你的黑客生涯中的各种资料。

第二部分 – 基本讯息

这一部分包括了黑客精英中的一些你需要掌握的讯息,比如黑客等级、操行等级和评级方法,此外还将介绍硬件及软件资讯。 以下是整个游戏中你将获得的等级。通过完成任务和攻击系统你的等级会提高,你完成的任务越难,你获得的等级将越高。

(注:数字越高等级越高。翻得一塌糊涂,凑合看吧,领会精神。)

Grade 16 – 注册用户

Grade 15 – Beginner入门黑客

Grade 14 – Novice黑客新手

Grade 13 – Confident 自信的黑客

Grade 12 – Intermediate中级黑客

Grade 11 – Skilled熟练的黑客

Grade 10 – Experienced经验丰富的黑客

Grade 9 – Knowledgeable博学的黑客

Grade 8 – Uber-Skilled 极为熟练

Grade 7 – Professional专业黑客

Grade 6 – Elite精英黑客

Grade 5 – Mage黑客技术魔术师

Grade 4 – Expert专家

Grade 3 – Veteran黑客老手

Grade 2 – Techno-mage技术专家

Grade 1 – TERMINAL终结者 你的操行等级(Neuromancer

Rating)是一种非官方的等级,黑客同盟工会把它授予你。它在游戏中的作用甚微,但它能在一定程度上说明你作为一名黑客的“职业操守”。如果你做一些如同破坏他人公司系统的事,你的等级会提高。但如果你做了有害于其他黑客的事,你的评价会下降。往下降要比上升困难得多。举个例子,“摧毁某组织数据库”(

‘Destroy a Corporate Database’ )这样的任务会让你的等级上升,而“追踪一名黑客” ( ‘Trace a Hacker’

)这样的任务将导致你的评定下降。以下是各个等级。

Neutral - Aggressive - Single Minded - Activist - Anarchic – Revolutionary

(Good Side)

Neutral - Untrustworthy - Notorious - Indiscriminate - Sociopathic -

Morally Bankrupt (Bad Side)

(注:未加翻译,用不着,即使声名狼藉也不会有何影响。另外保持一个好的名声确实很难,后期的任务大多都是背离黑客组织的。) 以下是软件选购使用向导。购买时要认清版本,根据需要选择。任何软件的调用,需点击左下方大方块,在列表中找到,点击运行。(注:原文废话太多,择要译出。)

Decrypter(文件解密工具):在需解密的文件上点击即可,只能解除同级别或更低级别的加密,共有7个等级。

Decypher(椭圆曲线密码编译器):通过在编译窗口上点击使用,可以破解椭圆曲线密码(Elliptic Curve

Encryption),版本越高,速度越快。(很蹩脚,我知道,那个东东我实在不知道是什么,数学手册上又没有,貌似是矩阵一类的东西。)

Dictionary Hacker(黑客辞典):使用自带的海量字符库来尝试破译密码,使用的是近似高速穷举的方法。注意它不是总能成功。

File Copier(文件拷贝器):先点击要拷贝的文件,再点击目标路径(如服务器中的file server和自己电脑上存储空间)。

File Deleter(文件删除器):点击即可删除目标文件。

Defrag(磁盘碎片整理器):首先注意在游戏中空余磁盘空间是不会自动去连成一片的。比如你有一块空白的磁盘碎片夹在两个其他文件之间,为1g大小,那么里面将放不下多余1g的资料,即使你的剩余空间总量还很大。这个软件的作用是整理磁盘,使文件填满相邻的存储空间。

Firewall Bypass(防火墙屏蔽软件):能够屏蔽同级别或低级别的防火墙。使用方法是打开连接分析器(connection

Analyser)——注意这个软件需购买,在之后会提到——然后把运行着的本软件点击在防火墙(Firewall)的图标上。在你进入目标服务器之前,你将不会因为使用这个而被追踪。

Firewall Disable(防火墙失效软件):作用同上。使用方法是运行——点击“go”。不同的是,一旦你开始使用,会被立刻开始追踪。

HUD Connection Analyser(界面化连接分析器):提供连接分析界面,基于这个软件,你才能使用各种屏蔽器。

HUD IRC Client(界面化聊天室终端):是你可以连接到UPLINK聊天室来与其他黑客进行在线交流。(注:一直不知道这款软件的实际功能,不知道是不是像网络游戏真的能做到网上交流,不敢上线试,怕招来真黑客……)

HUD MapShowTrace(界面化追踪轨迹显示系统):你将可以从地图上看出你被追踪的进度。

HUD LAN View(界面化局域网结构浏览器):提供局域网浏览界面,你从那里可以看到你处于局域网的位置以及局域网的布局结构。

IP Lookup(IP地址查询器):输入一个IP地址,它将查出具体的站点位置,并将它添加到你的服务器列表中。

IP Probe(IP探测器):输入一个IP地址,它将通过邮件形式报告给你指定IP的安全等级。有助你做好准备。软件级别越高,回馈内容越详尽。

以下是局域网工具,有点难以理解,不急,LAN是游戏中的难点,千变万化十分有趣,后面有详尽的指导。

LAN Probe(局域网探测器):可以探测出指定局域网节点和其它节点的连接并探明其类型。高版本应用于更高级别的系统。

LAN Scan(局域网搜索器):显示局域网上现有的所有节点。高版本应用于更高级别的局域网。

LAN Spoof(局域网欺骗器):欺骗网路系统,使它觉得你已经和目标系统相连接了。这样你可以登录被子网络保护起来的系统。

LAN

Force(强制突破工具):可以强制解除一个网路上的“锁”(lock)而不需要从此锁的控制器(controller)处发出解除指令。弊端是网管会注意这个举动,导致其强制中止连接。

Log Deleter(日志删除器):点击即可删除一条日志。越高版本越难恢复,版本4的磁软件使得侦测和恢复成为不可能的事。

Log Modifier(日志修改器):可以通过点击修改日志。版本2可以在空白日志档杜撰新日志。

Log UnDeleter(日志反篡改软件):可以恢复被删除或修改的日志,只要不是用4级删除器彻底销毁。

Monitor Bypass(监视器屏蔽软件):根据等级屏蔽监视器这一安全装置。使用方法类似于防火墙屏蔽软件。

Password Breaker(密码破译软件):大概是最为常用的软件,在密码框点击即可。

Proxy Bypass(代理屏蔽软件):根据等级屏蔽代理这一安全装置。使用方法类似于防火墙屏蔽软件。

Proxy Disable(代理失效软件):根据等级使代理这一安全装置失效。使用方法类似于防火墙失效软件。当你开始使用这一软件,你也将立即被追踪。

Trace Tracker(追踪探测器):通知你是否被追踪以及追踪时间。版本越高越准确。

Voice Analyser(语音分析器):作用是采集声音样本来破解声音比照安全系统(Voice Verification

Security),可以在电话中采集网站管理员的声音,需要播放时再点击“play”。 网关自毁装置(Gateway Self Destruct.)

给网关安装爆炸装置,当联邦调查局(feds)的同志快来调查时,你可以物理性地通过这一手段摧毁罪证。购买它会赠送配套软件“网关炸弹”(Gateway

Nuke)。 它的作用则是告诉你联邦调查局的人是不是来了。运行后在时间控制下方会出现一个长条显示器。当它变黄时,是有人在给你安装硬件。当它变红时,说明麻烦来了。你需要立即使用“网关炸弹”(Gateway

Nuke)来启动网关自毁装置。

需要注意的是两者缺一不可,单独的一个是没有用的。除非传感器变红,否则你使用了炸弹也销毁不了罪证;另一方面,除非有炸弹,否则传感器变红时,你将束手无策,因为除了炸掉,你没有其它的方法。 以下是各个服务器类型的介绍,你将从中获得有关其安全性的介绍。

网上服务器(Internal Services Machine)

这是游戏中最普遍的站点类型。它们和容易被突破,而游戏中的大部分任务都涉及这种站点。这样的站点一般会设有文件管理器、命令行状态、连接列表、日志,还有一些像安全性一览和用户账户一览之类没用的小摆设。这种服务器的安全系统随着服务器的不同有轻微的差异,但总体上都会有一个密码框,一般还会设置监视器。这就是它们主要的防御手段,所以一个密码破译软件(Password

Breaker)就足够应付它们了。游戏后期它们会装备防火墙和代理,需要你准备应对的软件。总体来说,这种服务器的追踪,无论是主动还是被动,都要相对慢的多。只有故事情节任务中会有几个此种服务器会相当快。 它的防范要比上一种严密的多。虽然它们数量不多,却动用了许多的安全措施。它们追踪得会很快。此外它们只接受从“信任站点”(‘Trusted

Systems’)处建立的连接,因为这些信任站点都是己方公司旗下的。这意味着当你建立一个跳转连接时,在连接到它们前的最后一个站点应该是同一公司的站点。它们总会配备密码框,一些主机会有语音比照安全系统(Voice

Print Analyser),另一些主机会配备椭圆曲线密码(Elliptic Curve

Cyphers),有的主机兼备两种。它们总会配备各种级别的监视器、代理和防火墙,大多数都是4、5级。内部会有文件管理器、命令行状态和日志,但不会有连接列表。大部分比较困难的任务会牵扯到中央主机。

公众访问站点(Public Access Servers)

这些网络系统不能被入侵,它们内部也没有什么东西。作用是提供管理员的电话。拨通电话你就能采集到他们的声音样本。 目前没有作用。

银行(Banks)

银行大概是游戏中防范最严密的网路系统了,但很奇怪,他们最容易被突破。因为只要能屏蔽掉监视器,你就可以不限制时间的在银行系统里徜徉,不用担心被追踪。即便这样,也不要被蒙蔽,因为银行有着游戏中最快的被动追踪速度,有时通过日志追踪到你只是若干分钟的事情所以一旦你完成任务,你要尽快清除你的日志。

银行帐户被密码框所保护,先在用户名一栏输入银行账户再解除密码。各种级别的防火墙和代理也保护着银行账户,使得账户信息不能被轻易修改。

管理员(Admin)选项被密码、语音比照安全系统和椭圆曲线密码所保护。突破它,你可以一览该银行所有账户的户头和密码。从这里你还可以查阅修改银行访问日志。

每家银行都有“关于”(‘About’)屏幕,另外你可以创建新的账户。 许多公司都有这样单独的文件存储站,作用就是独立于主机外存储海量的文件资料。当你接到一个类似拷贝数据(‘Copy a

Database’)的任务时,你会和这种系统打交道。这些存储站没有监视器,但会有密码框,获得密码的方式只能是通过任务简报给定。所以实际上它们是不能被攻击的。如果你恰好有一个存储站的密码,你可以将你硬盘上的重要文件拷贝到上面。这样,当你的机器网关发生什么不幸的事情,你可以找回那些也许再不能得到的重要资料。 拨通电话,收集语音,没有什么别的用途。你也不能入侵它,它里面什么都没有。

个人电脑(Personal Computers)

这些系统只有小小的一点用途,你可以通过获知它们的IP找到它们的使用者的名字。用名字你可以做一些如添加犯罪记录之类的事。 你会遇到的最常见的安全系统。用密码破译软件(Password

Breaker)解决,唯一值得注意的是解开它所需时间。越高级的系统所用时间越长。(注:可以通过提高破译器占用CPU加以提速) 一种十分复杂的密码,难以破译,表征是一个方框里面许多数字,当被解开时,数字会归零。你需要椭圆曲线密码编译器(Decypher)。这种破译需要大量CPU资源,所以在完成这样任务之前应该好好升级CPU。(注:在我看来,这个东东和上面那个唯一的区别只是下面这个慢一点)

语音比照安全系统(Voice Print Analyser)Voice Print Analysis

使用管理员的声音来验证,所以只有本人才能通过。好在使用语音分析器(Voice Analyser)就可轻松通过。 cd <directory> - 进入…文件夹

cd .. – 从当前文件夹退出,返回上一层

Delete – 删除当前文件夹内所有内容

Shutdown – 关机,重新启动

Disconnect – 从当前系统上断开连接

Exit – 退出命令行状态,返回菜单

Run <program> - 运行指定文件,只能用于usr目录

应注意,你不必等待当前的指令完成就可以输入下一条指令,他会依次予以执行。

(注:其实你还可以输入dir命令查看文件夹情况,我第一次接触这个时以为和DOS一样,最后才知道是简化版。) 游戏中你将可以修改你的学历、社会状况和犯罪记录。虽然没有太大用处,但给自己一堆学位也是很有趣的。J

但是,你仍要高度注意你的犯罪记录,你可能因此难于接到任务。当你有了犯罪记录是,你需要入侵全球犯罪数据库(Global Criminal

Data)来修改你的情况,这样又可以接到任务了。 某些系统除了管理员(Admin)外还有其他的用户账户,你可以获取它们。比较有代表性的是世界学历数据库(International Academic

Database,)、社会保障数据库(Social Security Database)和犯罪数据库(Global Criminal

Database)。这些系统有额外的两个账户:读写(readwrite,)和只读(readonly)。通过它们你也可以登录。方法是在登录名一栏填入它,然后在破译密码。这样做的优势是利用这种账户登录你将不会被主动追踪(前提是你使用了监视器屏蔽软件)。缺点是你不能在其系统上直接查看修改日志。选择怎样的方法在于个人喜好,但后者去确实能使工作轻松一些,因为你不用担心会被追踪上。(注:即使这样也要在InterNIC上销毁痕迹)

为什么飞船上总有自毁系统

知识机器人实际上是一种“软件间谍”程序,可在不同计算机系统和网络间使用和通信,能自行“克隆”繁殖,并能广泛侵入全球范围内的信息资源当中,窃取重要情报信息或发现、修改、毁坏敌方指挥控制系统的关键节点。知识机器人的工作过程大体是,当知识机器人被引入计算机系统后,一旦发现预期要窃取的重要信息,知识机器人就“克隆”出同样的机器人。

然后,克隆出的知识机器人收集有关情报,并根据己方的指令在预定的时间发回信息,或连续不断地向情报中心发送信息。为了避免被发现,知识机器人可以设计成能自主逃逸或自毁的功能。

一没有任何可信的证据指出是被击落的,没有证据证明作为宣传摆出来的东西是实物,没有证据证明坠毁的时候是外观完好的。二自毁系统什么那都是看**看多了的YY的。

伊朗方面有必要收集任何可能的政治筹码,和政治宣传材料。尤其是现在被联合国新一轮的制裁。那么高调的来回炒这点事目的无非是这个,实际能得到什么技术是次要的。

说到底F-14完好无损的实物都入手有30多年了,也没看伊朗能逆向仿制一架,连武器集成都办不到。

声明:本站所有文章资源内容,如无特殊说明或标注,均为采集网络资源。如若本站内容侵犯了原著者的合法权益,可联系本站删除。